ニュース

会見で語られた「ドコモ口座」不正利用、問題点と対策は

2020年9月11日 01:00

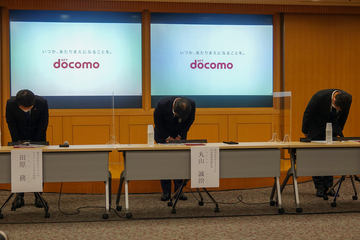

NTTドコモは10日夕方、「ドコモ口座」で発生した不正利用について、会見を開催した。会見冒頭、被害を受けた人に向けて謝罪した丸山誠治副社長は、「ドコモ口座の本人確認が不十分だったことが原因」と語った。

何が起きたのか

ドコモ口座で発生した不正利用は、ドコモユーザーだけではなく、誰にとっても起こり得るものだ。自分の銀行口座が、他人の作った「ドコモ口座」といつの間にか登録され、銀行口座の預金を引き出せるようになっていた。

かといって、「ドコモ口座」と連携する全ての銀行で被害が発生したわけではない。不正利用が起きた金融機関は、氏名、口座番号、キャッシュカードの暗証番号を使って、ドコモ口座へ連携できるようになっていた(一部は生年月日も利用)。こうした環境にセキュリティレベルが十分になかったのでは、と指摘する声もある。

発生時期と被害額

不正利用は、8月下旬~9月上旬に発生した。

被害額は、現時点で銀行側からドコモへ知らされた分として約1800万円。ドコモ口座では1カ月あたり最大30万円チャージできるが、被害者のなかには、8月と9月、それぞれ最大額、つまり計60万円盗まれた人もいる。

ドコモが発表した被害内容は、銀行からの情報に基づいているとのことで、これまで11の銀行から被害について情報がドコモ側へ寄せられた。被害の拡大の可能性について丸山氏は「銀行側が把握しているものが全てであれば、(被害額の)桁が変わるほど拡大することは想定していない」とした。

全額補償に向けて銀行と連携するとのことで、その補償額には預金だけではなく手数料なども含まれる。

対策

ドコモでは10日時点で、連携済みの金融機関の口座を、新たにドコモ口座へ登録できる機能を停止した。あくまで登録のみ停止されており、金融機関によってはチャージ機能がそのまま利用できる。

今後、SMS認証やeKYC(オンラインでの本人確認)を導入すれば、再開する方針だ。

eKYCについて丸山氏は、銀行側とのデータの突き合わせは現時点では予定されておらず、将来に向けた検討課題になれば、とした。SMS認証も、セキュリティレベルをドコモ回線をもつ人と同等になる程度だが、それでも「足のつきやすい仕組みになる。ハードルは上がると思っている」とした。

ドコモが反省する「甘かった部分」

ドコモ口座は、本人確認をしていない「dアカウント」からも開設できる。

ただ、その場合は機能がある程度制限された「ドコモ口座(プリペイド)」というサービスの口座になる。そのため、銀行口座からのチャージはできない。

しかし、もし銀行口座を「ドコモ口座(プリペイド)」へ登録すると、「本人確認」と見なし、銀行口座からのチャージ(引き出し)ができるようになっている。

ドコモでは、今回の不正利用は、dアカウント、あるいはドコモ口座(プリペイド)に本人確認機能を導入していなかったことを原因と説明。つまり、犯人側が口座情報などを用いて「本人確認されていないdアカウントの『ドコモ口座』に銀行口座の登録ができてしまった」ことを反省点としている。

チャージを止めない理由

本人確認がないメールアドレスだけのdアカウントで作成されたドコモ口座そのものを止めないのか、あるいはチャージ機能を止めない理由は何か。

それは、そうした状況で普通に利用する一般のユーザーがいるためだ。

丸山氏は「ドコモ口座からチャージされる件数が1日1万3000件あり影響が大きいと判断した」と説明。ドコモ口座にチャージされた残高は、ドコモのコード決済サービス「d払い」の残高と同一のもの。今回説明のあったチャージ件数は、d払いへのチャージ件数も合算したものになるため、ドコモ口座のチャージ機能を止めると、d払いにも影響が及ぶ可能性がある。

dアカウント、本人確認がない理由

dアカウントは、ドコモが現在、事業戦略の中軸としているもの。携帯電話会社であるドコモは、かつて同社回線のユーザーを事業戦略の軸としていたが、より多くのユーザーを獲得するため、ドコモ回線を契約していない人に向けたオープンなアカウントとして「dアカウント」を整備した。

質疑で、「なぜdアカウントをメールアドレスだけで作れるようにしたのか。電話番号を紐付けなかったのはなぜか」と問われると、丸山副社長は、dアカウントを軸とした同社の戦略を紹介。提供開始当時、「より便利に使っていただくためと考えていた」と説明する。

ドコモ口座に、銀行口座からのチャージ機能は2017年から提供されてきた。当初は、銀行口座と名義が一致していなくとも構わないという、ゆるい形だった。これは、その当時、ドコモ口座がオープン化する前で、ドコモの回線契約がある人に向けたサービス、つまり回線契約での本人確認を終えた状態だったためだ。

2019年の不正利用は異なる原因

2019年5月、りそな銀行口座からの不正チャージが発生した。しかし、その事例と今回は異なる条件だったと丸山副社長は語る。

当時、「ドコモ口座」は、ドコモ回線の契約者向けサービスだった(dアカウントでチャージできるようになったのは2019年9月、d払いのウォレット機能追加と同時)。つまり回線契約時に本人確認ができているため、銀行口座の情報を入力すれば、口座名義と本人名義が一致していなくても、ドコモ口座へ紐付けできる状況だった。

その後、りそな銀行から、不正利用の情報が寄せられ、回線名義と口座名義のチェックする仕組みをいれた。その後、りそな銀行で発生した不正利用と同様の事象は発生していなかったという。

しかし今回は、回線契約なし、そしてドコモ口座側の本人確認の不十分さで、問題が発生したと丸山氏。

2019年9月の機能拡充後でも、ドコモ側で、本人確認されていないdアカウントから「ドコモ口座」が、機能を制限される形とはいえ作成できる状況だった点について、NTTドコモ常務執行役員マーケティングプラットフォーム本部長の前田 義晃氏は「私どもの認識が甘かった」とした。

ただ、ドコモとしてセキュリティ体制については、外部機関にもレビューを依頼し、必要に応じて改善を図っているという。

銀行側の課題に触れず「まず自らを正してから」

今回の会見では、終始、不正利用の原因として、丸山氏は銀行側の要因には触れず、ドコモ側だけの要因を説明した。

たとえばこれまでdアカウント、ドコモ口座のセキュリティに注意を払ってきたが、それらは既存ユーザーを守る仕組みで、ドコモ口座を悪用する人をどう排除するかという視点が抜け落ちていたと反省。「まずは自らを正す」として、銀行と連携して対策を展開するのは次のステップと位置づけた。

「ドコモ口座」に銀行口座を登録する際、オンラインバンキングのログイン手段などよりも、緩やかな認証だったのでは? という質問に、丸山氏は「そうした意見があることは承知しているが、各銀行がそれぞれの事情に応じてお決めになると認識している。それについてのコメントは差し控えます」と述べるに留まった。

丸山氏は、「銀行側に問題はなかったという認識か?」という問いに「ユーザーから見ると、金融機関側のセキュリティ、私どものセキュリティはトータルで考えなければいけないと思っている。私どもの本人確認が不十分だったことは、少なくとも一因だったと思っている」とコメント。

銀行側の本人確認が十分か、ドコモ側がチェックしていたか、ウォレットビジネス部長の田原務氏は「銀行のセキュリティに関する考え方、仕様があると思う。明らかに問題がある、ということがなければ、その仕様に従って接続していた」と説明。これは連携する上で、どちらの企業がどの部分に責任を持つのか、きちんと分かれていることを意味するものと言えそう。

銀行との協議状況について、丸山氏は「銀行様によって認証のばらつきがあり相談はしてきた。まず自らのことをきちんとしてから共同で検討したい」とした。

銀行からの情報は十分か。

質疑では、わずかながら、ドコモ側に対して銀行側との情報共有が十分に行われていないことを示唆するコメントもあった。

たとえば不正利用の手段はリバースブルートフォース攻撃(今回の事例では、銀行口座の暗証番号にあたる部分を固定しながら、口座番号を総当たりしていく手法)だったのか? という質問には、「そうした情報は銀行側から共有されていない」(前田氏)と、情報共有が進んでいないことを示唆。

また被害にあった人で、共通する傾向があるのかという点も、銀行側からの情報がなく、現時点で知り得る情報では傾向はない、と前田氏。

他社でも起きる? ドコモ以外のユーザーは?

ドコモ口座以外でも発生し得るものと見ているのかという点について、ドコモはどう見ているのか。

丸山氏は「一般論として、セキュリティに絶対はない。何かの手段で『絶対に起きない』ことはないと認識している」と回答。

IPアドレスなどの情報については、現在分析中という。

今回の不正利用自体は、ドコモ以外のユーザーにも発生する可能性があるもので、ドコモ口座を利用していなくとも、ユーザーとしては、まずは取引履歴を確認する必要がある。

銀行側の説明

これまで被害が確認された金融機関の多くはいわゆる地方銀行ばかりというのも目を引く部分だ。

しかし地方銀行だからといってひとくくりにはできない。本誌が9日夜に確認した段階では、ドコモ口座と連携していた地銀のなかで、愛媛銀行、十六銀行、八十二銀行、肥後銀行などは、ドコモ側が10日に新規登録を止めるまで、通常通り利用できる環境を維持。

そして十六銀行、肥後銀行、南都銀行などは、ワンタイムパスワードや二段階認証などでセキュリティを高めており、自行での被害は確認されていない、と案内している。

被害が確認された金融機関から、原因などについてはまだ発表されておらず、今回のドコモの説明もドコモ側の要因のみに限られた。不正利用についてまだ状況把握が続いている状況かもしれないが、遠くない時期に金融機関からの説明も求められる。